CTF介绍

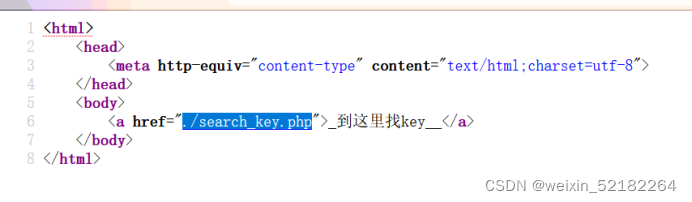

1.直接查看源代码

http://lab1.xseclab.com/base1_4a4d993ed7bd7d467b27af52d2aaa800/index.php

{/card-list-item}

{card-list-item}

直接查看源代码就可以找到key值

{/card-list-item}

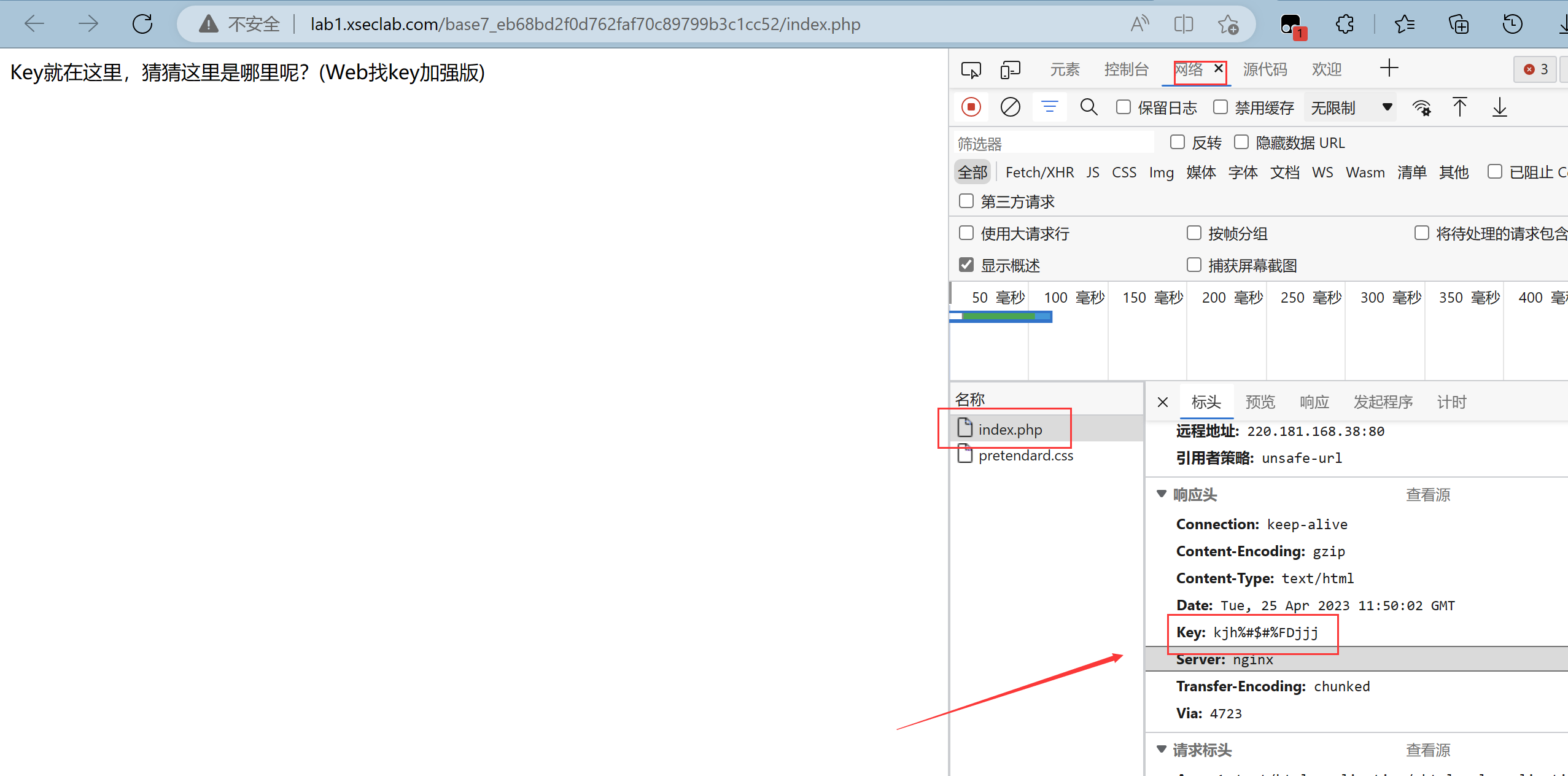

2.查看HTTP请求或响应头

{/card-list-item}

3.修改或添加HTTP请求头

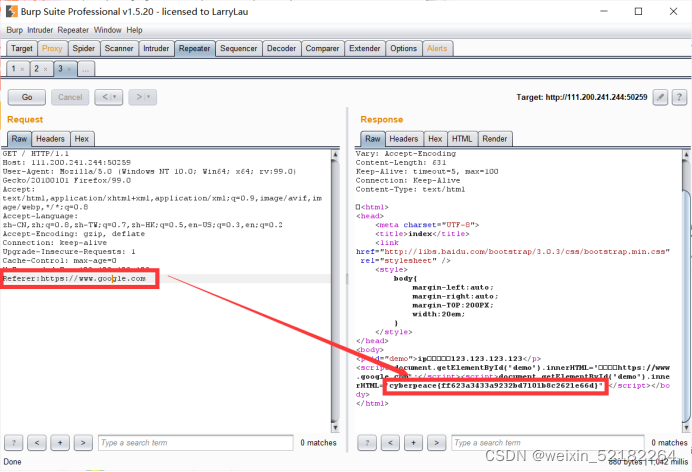

1、Referer来源伪造

通过brup拦截,再使用Reapter修改Referer为想指定的URL

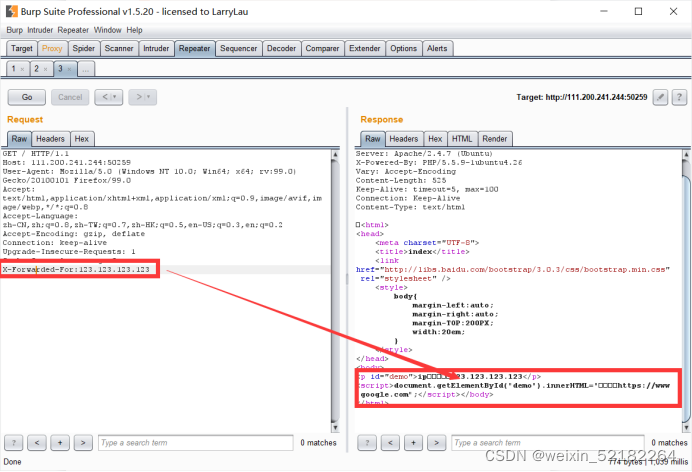

2、 X-Forwarded-For:IP伪造

客户端向服务器发送请求时,会发送自己的IP地址

使用brup拦截请求包,在Proxy里面发送到Repeater,将Http头中的X-Forwarded-For改为想改的ip

{/card-list-item}

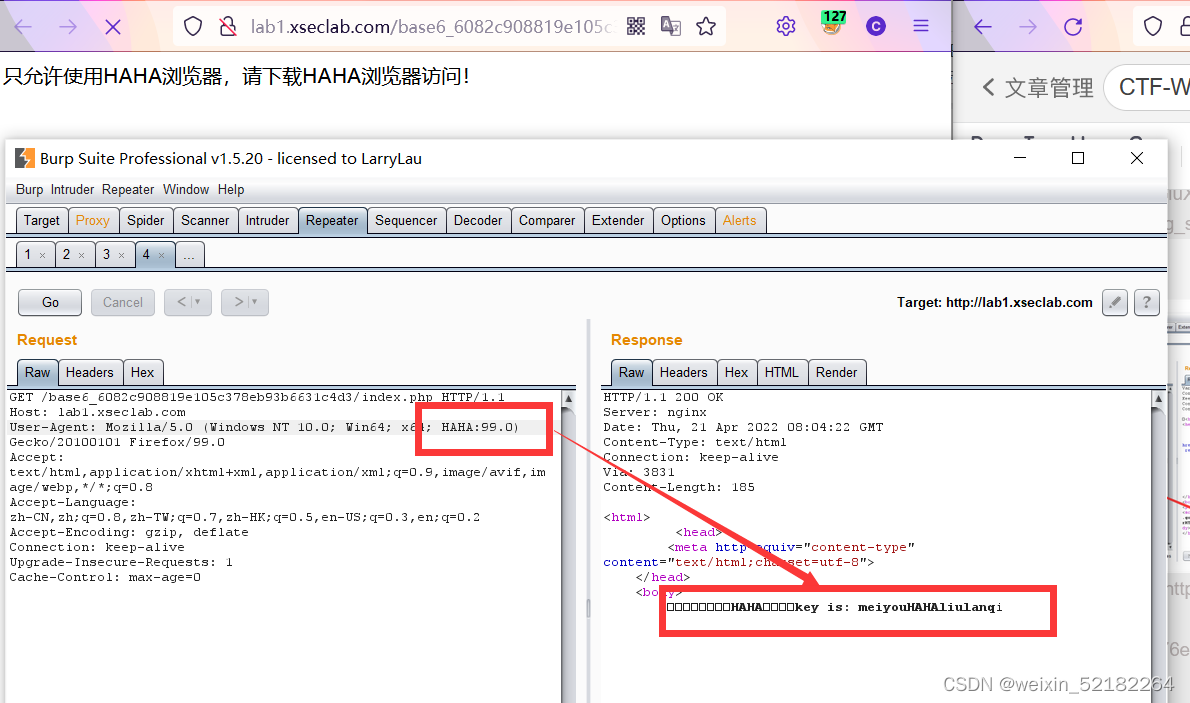

4.User-Agent:用户代理(就是用什么浏览器什么的)

http://lab1.xseclab.com/base6_6082c908819e105c378eb93b6631c4d3/index.php

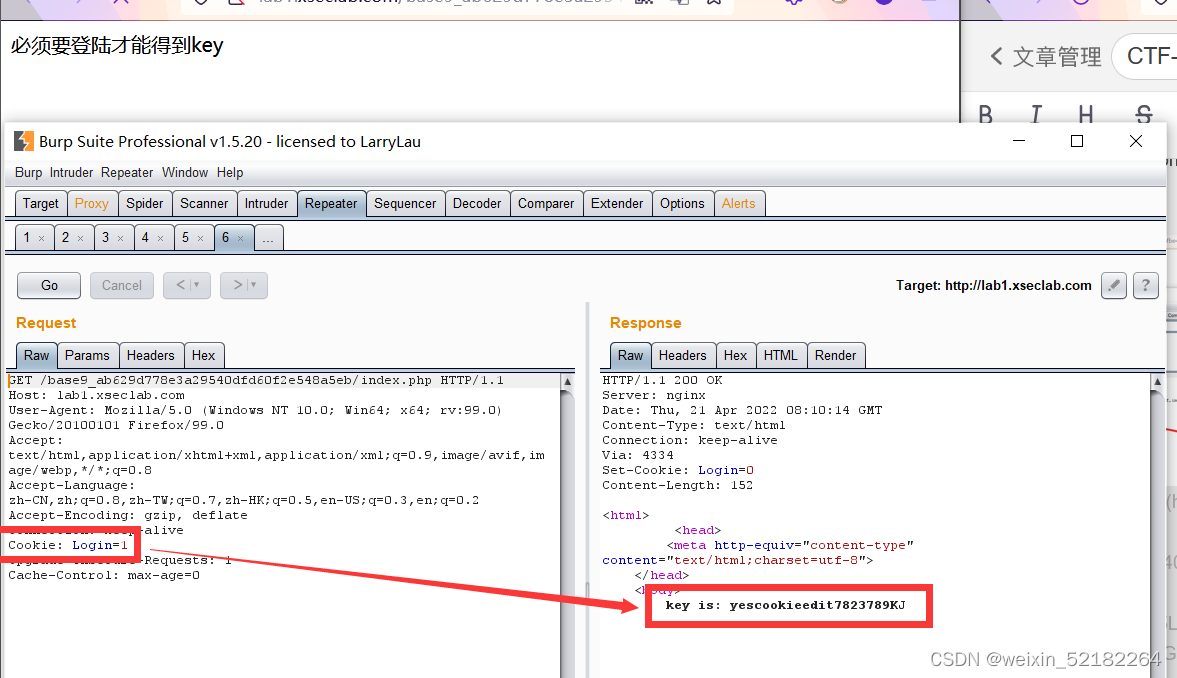

5.Cookie的修改

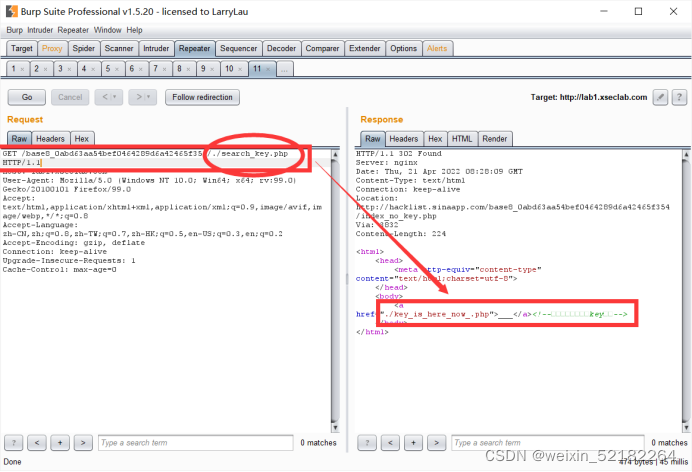

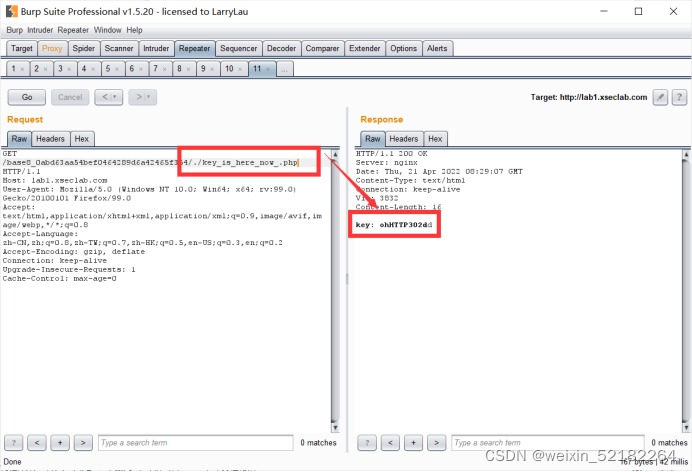

6.302跳转的中转网页有信息

http://lab1.xseclab.com/base8_0abd63aa54bef0464289d6a42465f354/index.php

{/card-list-item}

{card-list-item}

{/card-list-item}

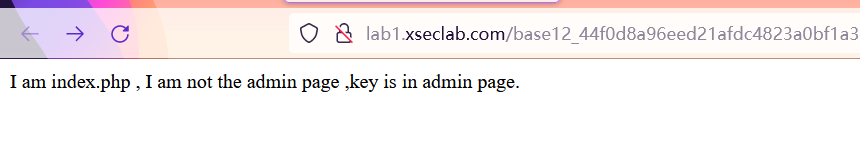

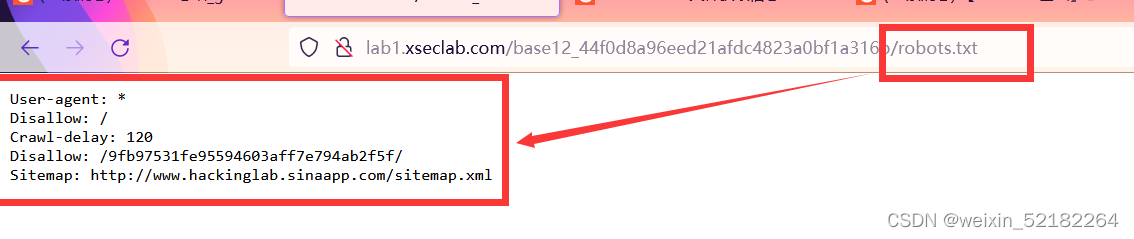

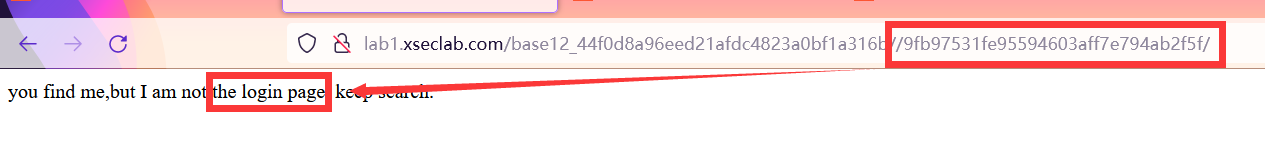

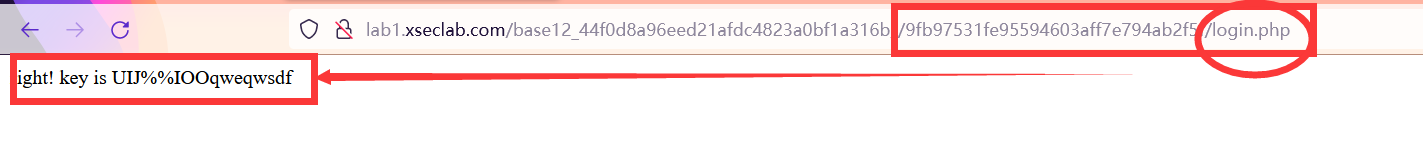

7.robots.txt文件获取信息

http://lab1.xseclab.com/base12_44f0d8a96eed21afdc4823a0bf1a316b/index.php

{/card-list-item}

{card-list-item}

{/card-list-item}

评论 (0)